|

Автоматизация -

Построение систем хранения данных

|

|

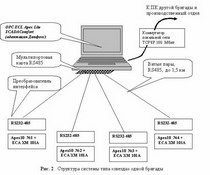

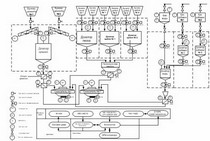

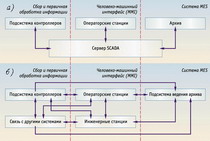

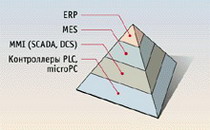

Очень многие современные информационные системы строятся на основе многозвеньевой архитектуры. То есть, информация проходит многоступенчатую обработку, перемещаясь от места ввода к месту хранения, от одной подсистемы к другой. Безусловно, если ваши подсистемы или звенья в архитектуре взаимодействую между собой в режиме реального времени синхронно (т.е

|

|

Автоматизация -

Построение систем хранения данных

|

|

Внимательно изучайте технические характеристики и паспортные данные используемого оборудования, кабелей и иных конструктивных элементов, с которыми так или иначе связана работа вашей ИС ПДн. Большинство из них имеют сертификат соответствия, подтверждающий их паспортные характеристики. Задачей Ваших специалистов будет лишь собрать все документы воедино, формально сравнить с требованиями законодательства по утечке данных по техническим каналам связи. В результате вы увидите, что чаще проще выполнить эксплуатационные требования к компьютеру, чем применять специализированные средства защиты от утечек данных по техническим каналам

|

|

Автоматизация -

Построение систем хранения данных

|

|

Компьютерная сеть, с одной стороны, является основой для построения распределённых многозвеньевых информационных систем, позволяющих существенно упростить работу сотрудников и клиентов компании, а, с другой стороны, часто является краеугольным камнем при изучении вопросов безопасности их использования. А так ли нам необходимо одномоментно передавать по сети набор персональных данных 1й или 2й категории? Может быть мы можем разделить их, приведя класс передаваемых данных к 3ей или даже 4й категории? Тогда будет существенно снижен общий класс ИС.

Также стоит заметить, что применение средств шифрования по алгоритмам ГОСТ, часто рассматривающееся ФСТЭК как лишь крайнее средство, подчас является более простым во внедрении и эксплуатации. При этом, вам не требуется каких-либо лицензий на то, чтобы выполнять вызов методов сертифицированного ФСБ СКЗИ в части функций, находящихся в его документации

|

|

Автоматизация -

Построение систем хранения данных

|

|

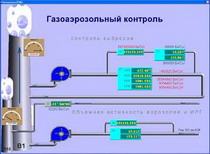

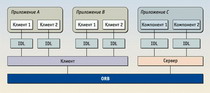

Частой ошибкой является непродуманность построения пользовательского интерфейса информационных систем и несоответствие этого построения реальной задаче, решаемой пользователем. Например, если по закону операционист банка сначала должен идентифицировать клиента, а затем уже выполнять банковские операции, то зачем предусматривать для всех операционистов возможность отображения списка найденных клиентов по результатам его запроса. В экстренном случае такая возможность может быть только у одного пользователя в отделении банка. Функция, указанная выше в примере, может быть заблокирована ещё на уровне СУБД, тем самым убирая необходимость в создании специальных средств защиты информации о множестве субъектов одновременно, которая не может выйти из хранилища данных

|

|

Автоматизация -

Построение систем хранения данных

|

|

Важным этапом при приведении своей деятельности в соответствие с требованиями законодательства по персональным данным является построение модели угроз. Модель угроз необходимо строить по требованиям ФСТЭК РФ и при использовании средств криптографической информации по требованиям ФСБ РФ. Что нам может дать детально проработанная модель угроз? А то, что нет необходимости применять ряд средств защиты информации, если реализация угрозы практически невероятна. Конечно, можно защищаться от возможного падения метеорита на здание, в котором вы обрабатываете персональные данные или от того, что сервер вытащат через дыру в метровой стене здания

|

|

|

|

<< Первая < Предыдущая 1 2 3 4 5 6 7 8 9 10 Следующая > Последняя >>

|

|

Страница 2 из 16 |